El auge del ransomware: Lo que usted necesita saber

¿Qué es el Ransomware?

El ransomware es un tipo de malware que impide a los usuarios acceder a sus propios recursos de TI, lo que detiene las operaciones. Los propios recursos de la víctima se mantienen como rehenes hasta que se paga un rescate por la clave de descifrado. Esto se hace mediante el cifrado de datos, la eliminación de copias de seguridad y el robo de información para usarla como extorsión.

Ransomware esta en auge

La amenaza de ataques de este tipo ha aumentado en 2020. Más de 175 ataques hechos públicos, hasta el momento. Grupos especializados como MAZE y Revil han ampliado sus técnicas, lo que resulta en infracciones de cualquier cosa, desde la educación K-12, pymes, ayuntamientos hasta incluso marcas de alto perfil como Garmin y Cognizant.

La prevalente falsa sensación de seguridad

Independientemente de los millones de dólares que se invierten en ciberseguridad, seguimos viendo un aumento en el número de brechas de datos sin precedentes. De hecho, las brechas siguen ocurriendo debido a una verdad tan importante como ignorada: casi siempre el adversario ya está dentro, y las prácticas de pruebas actuales

son insuficientes para identificarlos. Esto causa que el adversario no sea detectado por largo tiempo, causando daños irreparables a la empresa. Si todas las inversiones en ciberseguridad tienen como objetivo evitar compromisos, entonces ¿por qué no los estamos midiendo de forma intencional y continua?

El poder de Continuous Compromise Assessment:

- Busca compromisos de forma intencional y continua

- Operacionaliza indicadores de compromiso

- Expande la práctica de pruebas de ciberseguridad

- Prueba la efectividad de la estrategia de ciberdefensa

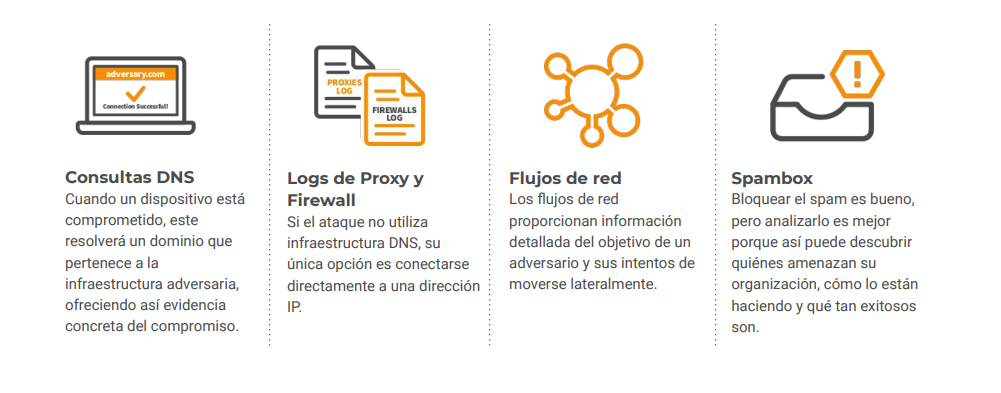

La respuesta está en sus propios metadatos de red

Todos los ataques tienen un común denominador: el adversario debe usar la red para comprometer a una organización. Por lo tanto, deja un rastro de evidencia que Lumu sigue al examinar un completo rango de fuentes de metadatos de red.

Inicie con una prueba gratuita sobre el compromiso continuo de vulnerabilidades en su red, agende una sesión con un especialista.

Archivos

- julio 2023

- junio 2023

- mayo 2023

- abril 2023

- marzo 2023

- febrero 2023

- enero 2023

- diciembre 2022

- noviembre 2022

- octubre 2022

- septiembre 2022

- agosto 2022

- julio 2022

- junio 2022

- mayo 2022

- abril 2022

- marzo 2022

- febrero 2022

- enero 2022

- diciembre 2021

- noviembre 2021

- octubre 2021

- septiembre 2021

- agosto 2021

- julio 2021

- junio 2021

- mayo 2021

- marzo 2021

- enero 2021

- diciembre 2020

- noviembre 2020

- octubre 2020

Categoría de Artículos

- Casos de Éxito (4)

- Ciberseguridad (70)

- Contenido general (26)

- Evaluación Continua de Compromiso (14)

- Eventos (7)

- Gestión de riesgos de vulnerabilidad (8)

- KnowBe4 (3)

- Perímetro definido por software (2)

- Protección contra Phishing (1)

- Protección contra ransomware (1)

- Respuesta a ransomware (3)

- SASE (1)

- Seguridad en la Nube (2)

- SIEM (3)

- Software de Seguridad de Aplicaciones (3)

- Soluciones (8)

- Soluciones de seguridad de red (1)

- Vulnerabilidades en sistemas de control OT (2)

- Vulnerabilidades OT (3)

Entradas recientes

- Respuesta ante el Ransomware julio 18, 2023

- Comenzando con estrategias de defensa informadas julio 4, 2023

- Estrategias de defensa informadas junio 20, 2023

- Cómo responder ante un incidente de ciberseguridad junio 13, 2023

- Técnicas destacadas de cibercriminales junio 7, 2023

Si te gusta el contenido comparte :